近日在匹茲堡舉行的網絡犯罪之反網絡釣魚工作組的會議上,微軟發布了其收集的網絡釣魚情況所用方法和相關成果,引起了多方的關注。近年,微軟的研究人員一直在悄悄的通過Windows Live Toolbar上附加的一種擴展服務來收集網絡用戶遭到網絡釣魚事件攻擊的情況。

微軟研究院的Cormac Herley通過去年為時三個月的調查,發現超過500,000的網絡用戶(這些用戶都下載了網絡釣魚探測工具,這是Windows Live Toolbar工具的 Windows Live OneCare Advisor信息包的一部分)的密碼軌跡的重復使用來查明這些用戶有多少淪為網絡釣魚攻擊的獵物。他在會上宣讀了他與同事Dinei Florencio合作撰寫的關于這次發現的論文。

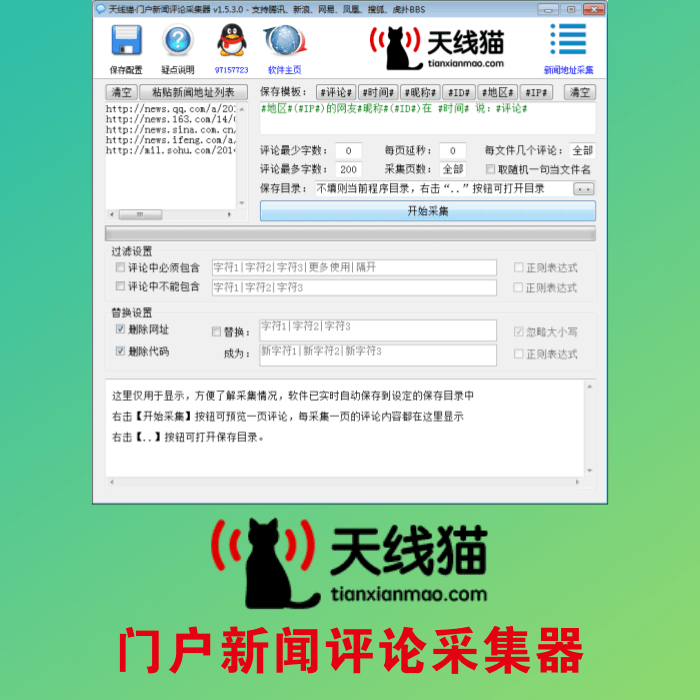

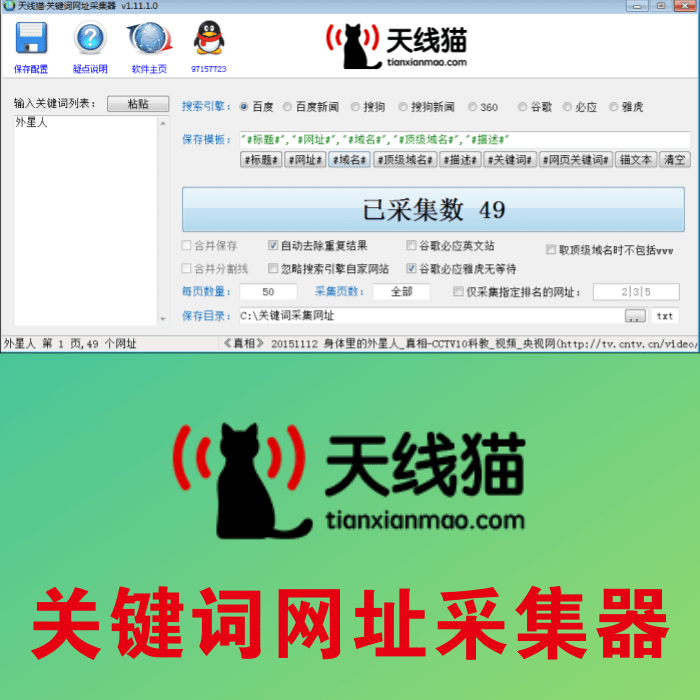

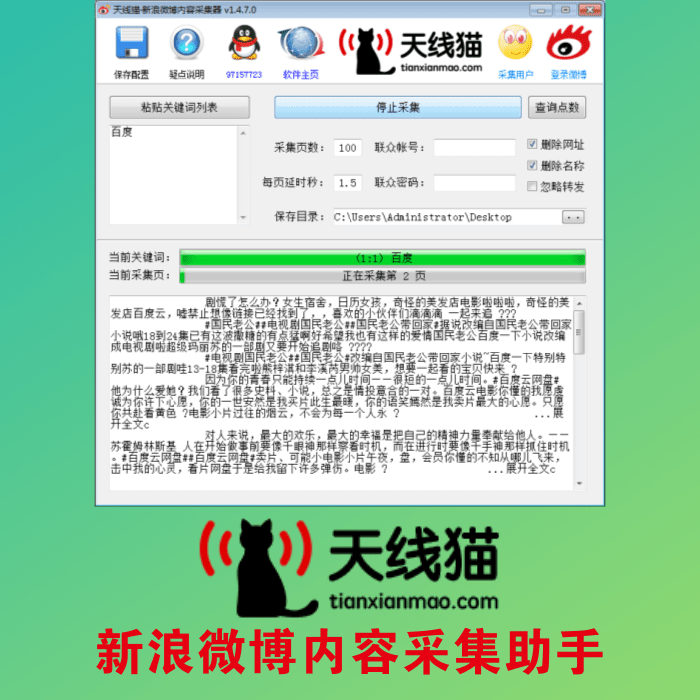

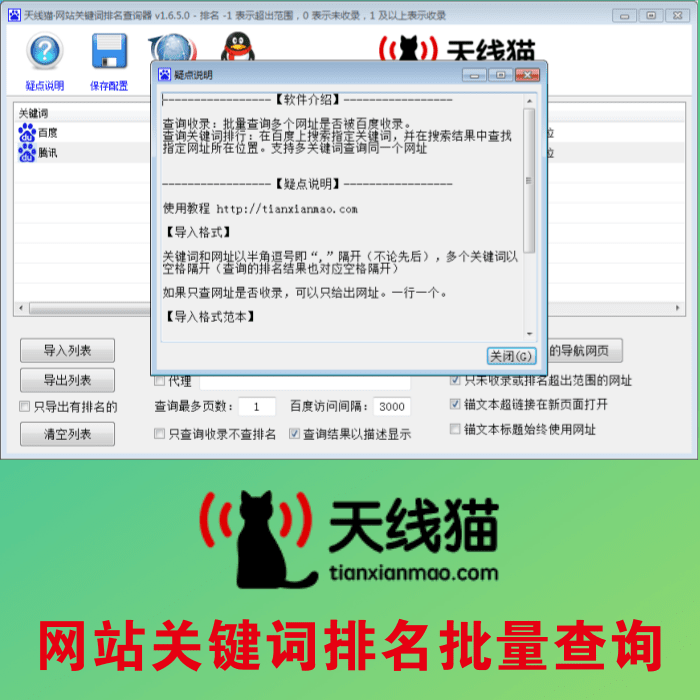

采集工具研究表明每年大概有0.4%的網絡用戶把他們的信息泄露給網絡釣魚網站,盡管研究人員現在還不能統計金錢的損失是多少。

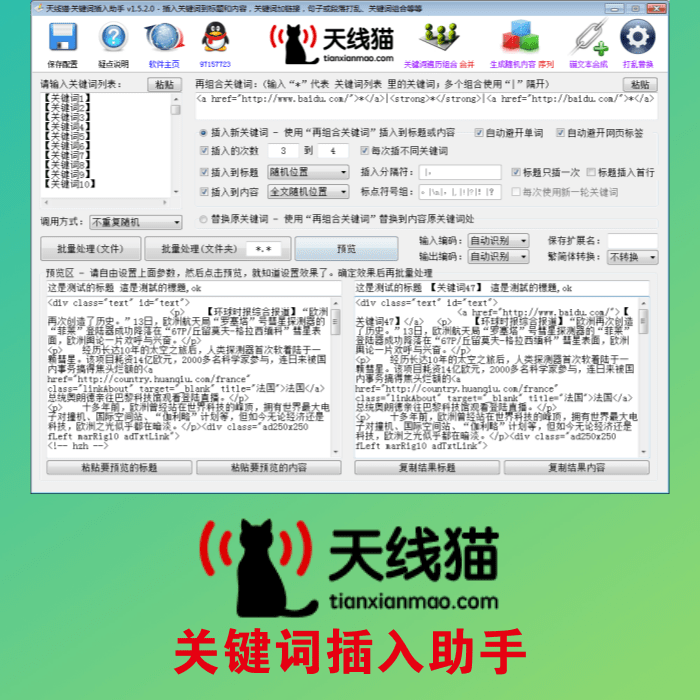

采集工具在演講結束后的采訪中,Herley說目前研究人員在決定網絡釣魚攻擊發生頻率的樣本堪比安全上網和發送電子郵件的人數,網絡釣魚事件極少發生。

“目前研究網絡釣魚的關鍵問題是很容易就可以準確的推斷人數,但是當你真真想找它時卻十分困難了,”他說。

跟蹤站點之間密碼的重復使用,是確定網絡釣魚攻擊的行之有效的方法,因為這種方法可以再現用戶遭到網絡釣魚陷阱的情形。一旦用戶成功上鉤,他們就會使用自己的用戶名和密碼登錄假冒的網站——例如,美國銀行的官方網站。這樣網絡釣客(phisher)馬上就會獲取你的這些真實信息,然后在真正的網站上登錄來獲取你的帳號資料。

Herley說,當網絡釣魚偵探使用同樣的密碼在兩個不同的站點上登錄的時候,網絡釣魚偵探(Phish Detective )就會把URL地址(Uniform Resource Locator ,在Internet的WWW服務程序上用于指定信息位置的表示方法)信息發送到微軟的服務器上。有些情況下,密碼的重復使用是合法的,因為很多網絡用戶在他們經常訪問的站點上使用的是同樣的密碼;有些則不然,通過這一異常行為就可以發現網絡釣魚攻擊。

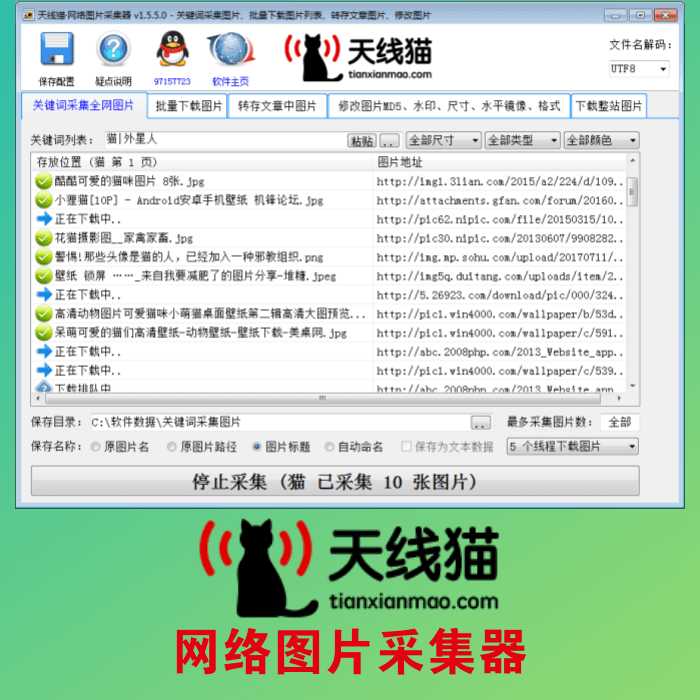

對于合法的密碼重復使用的跟蹤是很簡單的——例如,用戶在eBay和雅虎的郵箱上使用相同的密碼。他還說,要想發現密碼是否在疑似釣魚站點上使用也是相當簡單,因為你的密碼可能正在一個你從來沒有聽說過的網站上使用采集圖片工具。

Herley說網絡圖片采集器,微軟在通過網絡釣魚偵探搜集數據盡最大的努力不濫用客戶的隱私。公司從沒有通過這一工具查詢某個用戶或是密碼信息,它們所跟蹤的只是密碼重復使用的案例和URL信息日志。同時,微軟也邀請第三方獨立機構的監督以保護客戶隱私。

對于微軟是否會將網絡釣魚偵探應用與其它產品中這一問題,譬如說IE瀏覽器(它同樣具有反釣魚功能)中,Herley拒絕發表評論。目前的IE 7瀏覽器版本上的一個反網絡釣魚的過濾器會將網絡釣魚站點發送到微軟的分析機構。根據微軟目前的產品發布計劃,IE 8瀏覽器可能會在2008年晚些時候或是2009年初在全球發布。

文章地址:http://www.brucezhang.com/article/other/wrmmlygjsjwldyqb.html